IT-Infrastruktur ist keine Produktsammlung — sie ist ein System

Warum echtes Infrastrukturdesign mit Systemen beginnt, nicht mit Tools

Dieser Artikel bildet das architektonische Fundament der Serie. Bevor wir über Switches, Firewalls, WLAN, Zero Trust oder 802.1X sprechen, muss eines klar sein:

IT-Infrastruktur ist nicht die Summe der gekauften Produkte. Sie ist das Ergebnis davon, wie Systeme gemeinsam unter Druck funktionieren.

Wo die meisten Infrastrukturprojekte wirklich scheitern

Die meisten Infrastrukturinitiativen beginnen mit guten Absichten. Eine Erneuerung wird geplant, ein Budget freigegeben – und die Diskussion dreht sich schnell um Produktvergleiche. Hersteller werden bewertet, Feature-Listen verglichen, Datenblätter studiert.

Doch viele dieser Projekte scheitern in der Praxis – nicht weil die gewählten Produkte schlecht sind, sondern weil die Infrastruktur nie zu einem System wird.

Was ich über die Jahre immer wieder beobachte: Jede Komponente funktioniert für sich genommen einwandfrei, aber das Gesamtverhalten der Umgebung ist unvorhersehbar. Identität wird an einer Stelle verwaltet, Segmentierung an einer anderen, Policy-Durchsetzung wieder woanders – und der Betrieb wird manuell zusammengehalten. Wenn etwas bricht, hat keine einzelne Schicht den vollständigen Kontext.

Die Infrastruktur existiert. Aber Infrastrukturverhalten existiert nicht.

Produkte lösen Probleme. Systeme tragen Organisationen.

Ein Produkt ist dafür konzipiert, ein spezifisches Problem zu lösen. Eine Infrastruktur ist dafür konzipiert, eine Organisation zu tragen.

Diese Unterscheidung ist subtil, aber entscheidend. Produkte können ersetzt werden. Systeme müssen sich weiterentwickeln.

Wenn Infrastruktur als Sammlung von Tools gebaut wird, werden Entscheidungen lokal optimiert. Jedes Team wählt, was für seinen Bereich am besten funktioniert. Im Laufe der Zeit häufen sich diese lokalen Optimierungen zu globaler Komplexität an. Integration wird fragil, Troubleshooting wird langsam, und jede Änderung birgt Risiken.

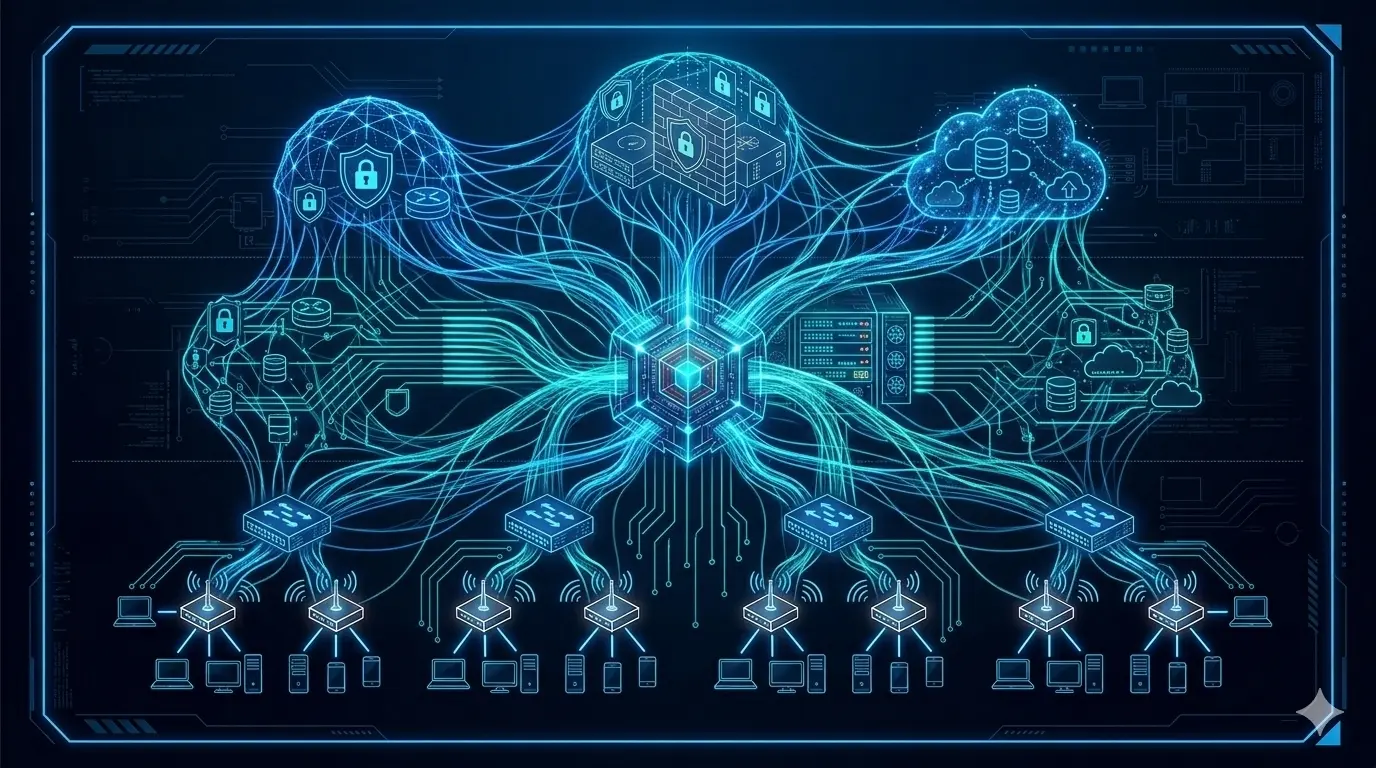

Systemorientiertes Design funktioniert anders. Es beginnt mit grundlegenden Fragen:

- Wo hat Identität ihren Ursprung, und wie weit reicht sie?

- Wo werden Vertrauensgrenzen definiert?

- Welche Komponenten treffen Policy-Entscheidungen, welche setzen sie nur durch?

- Wie wird Kontext über Schichten hinweg erhalten?

- Was passiert operativ, wenn etwas ausfällt?

Ohne klare Antworten auf diese Fragen werden selbst die besten Produkte irgendwann gegeneinander arbeiten.

Für einen tiefen Einblick, wie Identität und Vertrauensgrenzen in der Praxis definiert werden: Zero Trust Mindset: Sicherheit als Architektur, nicht als Produkt

Architektur zeigt sich unter Druck

Infrastrukturdesign ist einfach, wenn alles funktioniert. Architektur zeigt sich erst, wenn etwas schiefgeht.

Incidents, Skalierungsereignisse, Sicherheitsverletzungen und operative Änderungen legen Designannahmen offen, die nie dokumentiert wurden. In Umgebungen aus lose verbundenen Produkten verwandeln sich diese Momente in Feuerlöschübungen. Provisorische Lösungen werden dauerhaft. Mit der Zeit verliert die Infrastruktur ihre Kohärenz.

Gut designte Systeme verhalten sich anders. Sie degradieren graceful. Verantwortlichkeiten sind klar. Ausfälle sind begrenzt. Wiederherstellungspfade sind im Voraus bekannt. Das ist kein Zufall – es ist das Ergebnis bewusster architektonischer Entscheidungen.

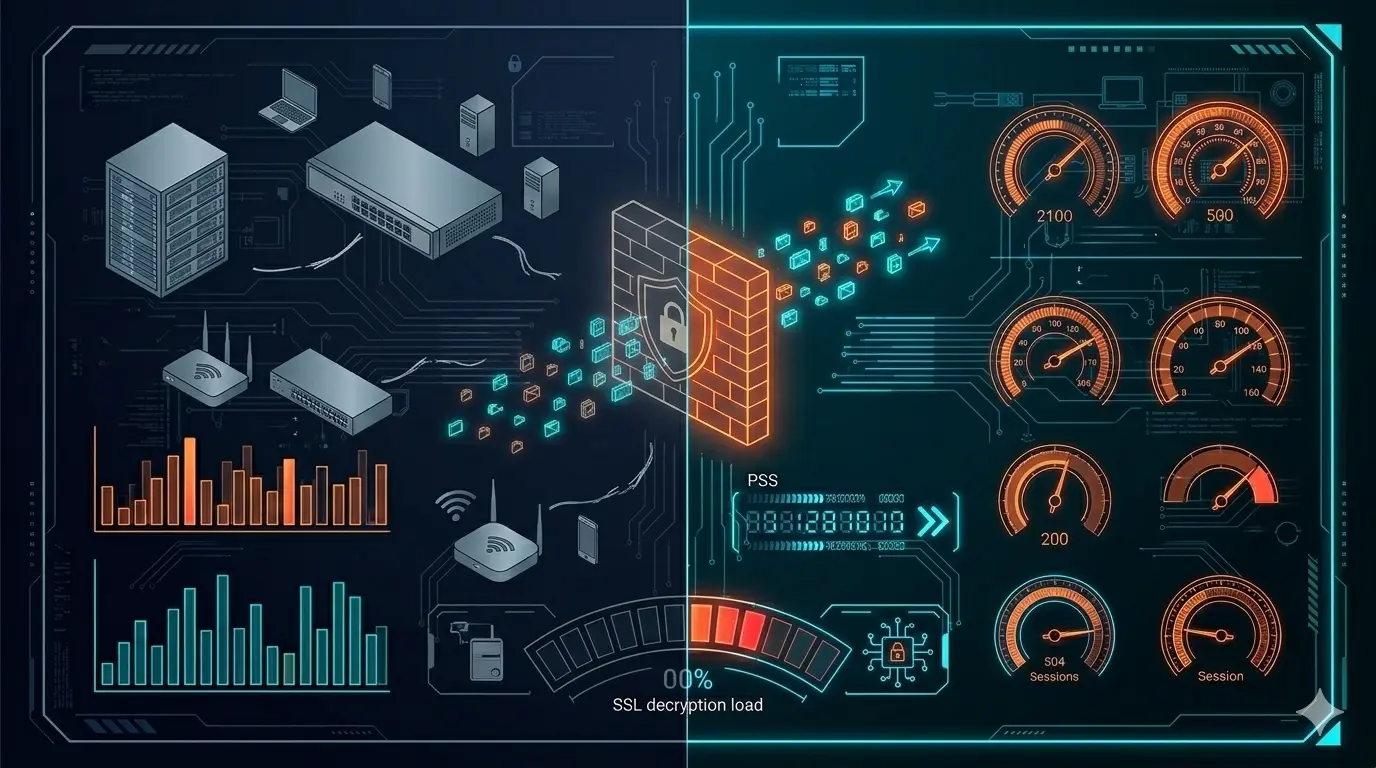

Integration ist kein Feature

Eines der häufigsten Missverständnisse im Infrastrukturdesign ist es, Integration als Checkbox zu behandeln. Produkte werden als integriert angenommen, weil sie dieselben Standards unterstützen oder vom selben Hersteller stammen.

Echte Integration geht nicht um Kompatibilität. Sie geht um geteilten Kontext.

Identitätsbewusste Durchsetzung, konsistente Segmentierung, einheitliches Logging, vorhersehbares Policy-Verhalten – das wird nicht durch den Kauf „integrierter" Produkte garantiert. Es muss als Teil eines Systems designed, getestet und betrieben werden.

Ohne das existiert Integration nur auf Folien.

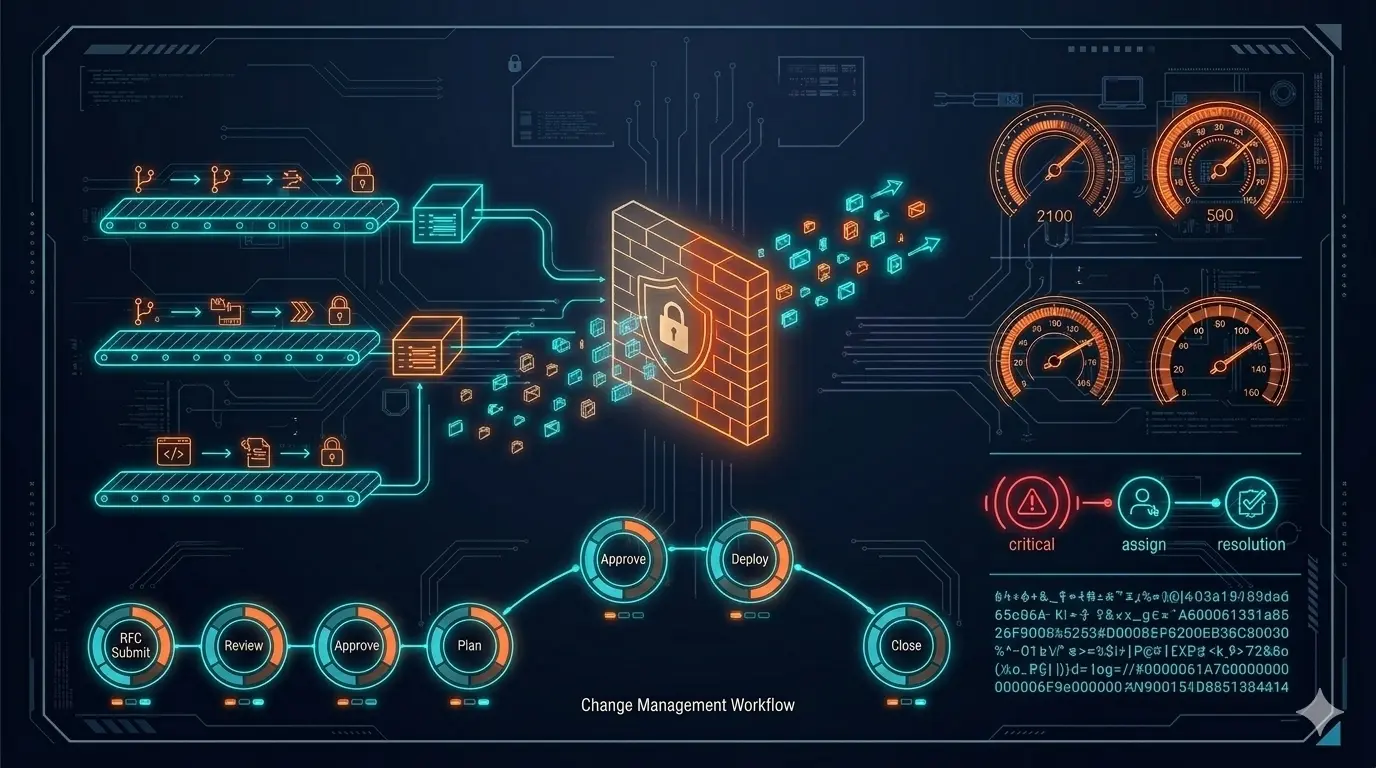

Betrieb definiert die echte Architektur

Die wahre Architektur einer Umgebung findet sich nicht in Diagrammen. Sie findet sich in operativen Workflows.

- Wie werden Änderungen ausgerollt?

- Wie werden Incidents diagnostiziert?

- Wie werden Ausnahmen behandelt?

- Wie wird Automatisierung eingeführt?

- Wie werden Verantwortlichkeiten auf Teams verteilt?

Wenn diese Workflows manuell, fragmentiert oder undokumentiert sind, wird die Infrastruktur diese Realität widerspiegeln – unabhängig davon, wie modern der Technologie-Stack erscheint.

Deshalb sind Automatisierung, Observability und Lifecycle-Management keine optionalen Extras. Sie sind architektonische Elemente. Infrastruktur, die nicht konsistent betrieben werden kann, wird niemals sicher skalieren.

Einen praktischen Rahmen für den Aufbau echter Sichtbarkeit in Ihrer Infrastruktur finden Sie hier: Der Monitoring-Mindset: Nicht nur sehen, sondern verstehen und proaktiv handeln

Warum das wichtig ist, bevor wir über Networking sprechen

Networking ist oft der erste Ort, wo diese Probleme sichtbar werden. Traffic-Flows legen kaputte Vertrauensmodelle offen. Segmentierung zeigt fehlende Identität. Performance-Probleme enthüllen architektonische Abkürzungen.

Aber Networking ist nicht die Ursache. Es ist der Spiegel.

Deshalb beginnt diese Serie hier. Bevor wir in Core-Network-Design, Vendor-Strategien, Zero Trust oder 802.1X eintauchen, brauchen wir ein gemeinsames Verständnis: Infrastruktur muss als System mit Absicht behandelt werden – nicht als Einkaufsliste mit Budget.

Das Prinzip, das den Rest dieser Serie leitet

Jeder folgende Artikel baut auf einem einzigen Prinzip auf:

Zuerst das System designen. Dann die Produkte wählen.

Wenn diese Reihenfolge umgekehrt wird, wird Infrastruktur teuer und fragil. Wenn diese Reihenfolge eingehalten wird, wird Infrastruktur vorhersehbar und anpassungsfähig.

Was als nächstes kommt

Der nächste Artikel dieser Serie wendet dieses Denken direkt auf das Core-Netzwerk an:

- Warum ein Core-Netzwerk keine Liste von Switches, Firewalls und Access Points ist

- Wie Integration, Kapazitätsplanung und operativer Kontext echte Netzwerkarchitektur definieren

Dieser erste Artikel setzt die Baseline. Alles andere baut darauf auf.

Hinweis

Dieser Artikel erschien ursprünglich in kürzerer, erzählerischer Form auf Substack. Diese Version erweitert die architektonische Grundlage der Serie.

👉 Lesen Sie den Artikel auf Substack: Hier klicken

Verwandte Artikel

Architektur & Sicherheitsdesign

- 🏗️ Switch, Firewall, AP — Warum die richtige Produktwahl allein nicht ausreicht — Systemdenken im Core-Network-Design

- 🛡️ Zero Trust Mindset: Sicherheit als Architektur, nicht als Produkt — Warum Zero Trust eine Philosophie und kein Produkt ist

- 📊 Der Monitoring-Mindset: Nicht nur sehen, sondern verstehen — Echte Transparenz in der Infrastruktur aufbauen

Technisches Engineering

- 🛠️ Die Hintertür des Netzwerks: Next-Gen Console Server Architektur — Out-of-Band-Zugang wenn alles andere versagt

- 🛡️ Network Packet Broker (NPB) Masterclass — Erweiterte Traffic-Sichtbarkeit und Sicherheitsstrategie

- 🔐 802.1X Projekte erfolgreich umsetzen: Praxiseinblicke — Identitätsbasierter Zugang in Unternehmensnetzwerken