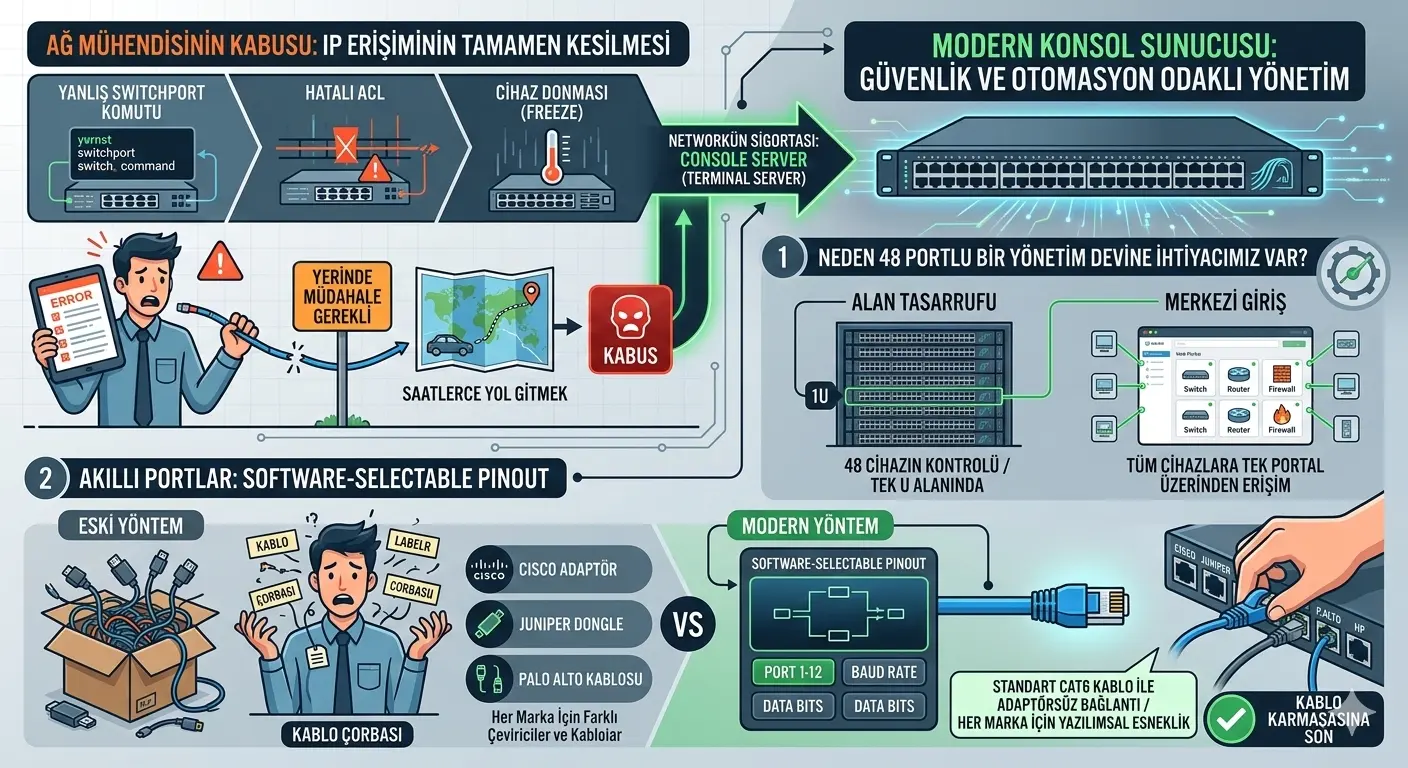

Der größte Alptraum eines Netzwerkingenieurs ist der vollständige Verlust des IP-Zugangs zu einem kritischen Gerät an einem entfernten Standort. Ein falscher switchport-Befehl, eine fehlerhafte ACL oder ein Geräte-Freeze… In diesen Fällen, wenn Sie die Management-IP nicht erreichen können, sind Sie gezwungen, stundenlang für eine “Vor-Ort-Intervention” zu reisen oder jemand anderen zu schicken. Genau hier kommt der Console Server (Terminal Server), die “Versicherung” des Netzwerks, ins Spiel.

Heute haben sich diese Geräte jedoch zu sicherheits- und automationsorientierten professionellen Management-Plattformen entwickelt, die weit mehr als einen einfachen seriellen Port-Multiplexer bieten.

Dieser Artikel ist Teil einer umfassenderen Serie über resilientes Netzwerkdesign. Zur Architekturgrundlage: IT-Infrastruktur ist keine Produktsammlung

1. Warum brauchen wir einen 48-Port-Management-Giganten?

In Rechenzentren auf Unternehmensebene befinden sich Dutzende von Switches, Routern, Firewalls und Servern im selben Rack. Ein 48-Port-Console-Gerät ermöglicht es Ihnen, ein gesamtes Rack über eine einzige IP zu verwalten, den physischen Platz zu optimieren und das Kabelchaos zu beenden.

- Platzeinsparung: Die Console-Kontrolle von 48 Geräten in einem einzigen U (Unit) Raum vereinfacht die Intra-Rack-Architektur.

- Zentralisierter Zugang: Durch den Zugang zu allen Geräten über ein einziges Portal minimieren Sie die Verwaltungskomplexität.

2. Intelligente Ports: Software-wählbares Pinout für jedes Gerät

Jeder Hersteller (Cisco, Juniper, HP, Palo Alto usw.) hat unterschiedliche Console-Standards und Pinouts. Früher mussten wir für jede Marke verschiedene Adapter oder maßgefertigte Kabel mitführen. Die größte Stärke moderner Console Server ist die Software-Selectable Pinout-Funktion:

- Software-Flexibilität: Verschiedene Baud Rate-, Data Bits- und vor allem Pinout-Einstellungen können unabhängig für jeden Port definiert werden.

- Adapterfreie Verbindung: Dank Software-Pinout können Sie sich mit einem Standard-CAT6-Kabel ohne komplexe Konverter-Adapter mit jeder Marke verbinden. Das ist die ultimative Lösung für das “Kabelsuppe”-Chaos.

3. Flexibler Zugang: HTML5 Web CLI und Software-Integration

Vielfalt bei den Zugriffsmethoden bietet Ingenieuren in Krisenmomenten enorme Agilität:

- Java-unabhängige HTML5-Unterstützung: Verabschieden Sie sich von den klobigen Java-Anwendungen, die das größte Problem älterer Geräte waren. Sie können jetzt sichere und schnelle CLI-Sitzungen direkt über moderne Webbrowser öffnen, ohne Anwendungen zu installieren.

- SecureCRT und SuperPutty Integration: Vollständig kompatibel mit Ihrer bevorzugten CLI-Software. Sie können sich über SSH-Tunnel mit einem einzigen Klick über gewohnte Terminal-Emulatoren mit Geräten verbinden und Ihre Sitzungen professionell verwalten.

4. Sicherheit und rollenbasierte Zugriffskontrolle (RBAC & TACACS+)

Der Console-Port ist die “Hintertür” eines Geräts, und diese Tür muss auf höchstem Niveau geschützt werden. Jemand, der sich über Console mit einem Gerät verbindet, das über IP nicht erreichbar ist, berührt das Herzstück des Geräts.

- Zentralisierte Autorisierung: Zentrales Management wird durch TACACS+, RADIUS oder LDAP-Integration bereitgestellt. Sie können sekundengenau verfolgen, wer welchen Port zu welcher Zeit und wie lange betreten hat.

- Rollenbasierter Zugang (RBAC): Definieren Sie Berechtigungen nur für die Ports, für die jeder Benutzer verantwortlich ist. Zum Beispiel sieht das Sicherheitsteam nur Firewall-Consoles, während das Systemteam nur auf Server-Consoles zugreift.

- Erweiterter API-Support: Massenkommandos können über API an Geräte gesendet werden, oder Konfigurationen können basierend auf momentanen Bedingungen automatisiert werden.

5. Automatisierung und Rückverfolgbarkeit: CLI Logging & Config Backup

Ein Console Server ist nicht mehr nur eine Brücke; er ist ein Aufzeichnungs- und Post-Mortem-Analysezentrum:

- Automatische CLI-Ausgabe-Protokollierung: Alle CLI-Ausgaben, die auf dem Console-Bildschirm fließen, werden automatisch aufgezeichnet. Wenn ein Gerät abstürzt oder einen Kernel Panic gibt, können Sie die Logs in diesem Moment nicht sehen, weil das Gerät keinen IP-Zugang hat. Da der Console Server diesen Stream aufzeichnet, können Sie die letzten “Schreie” des Geräts vor dem Absturz analysieren und die Grundursache in Sekunden finden.

- Automatische Konfigurationssicherung: Sowohl die eigenen Einstellungen des Console-Geräts als auch die kritischen Konfigurationen der verwalteten Geräte werden regelmäßig gesichert. Das ist Teil der Network Infrastructure as Code (NIAC)-Vision.

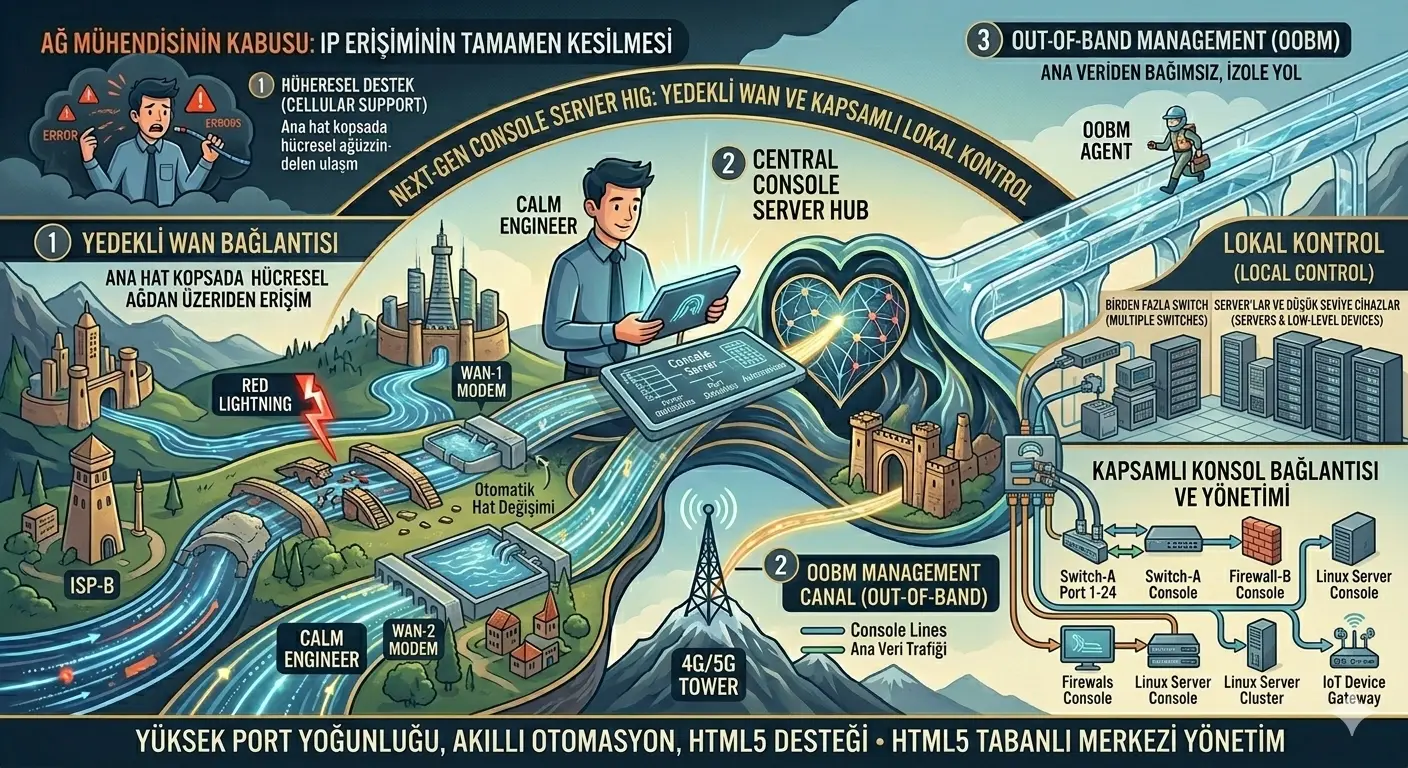

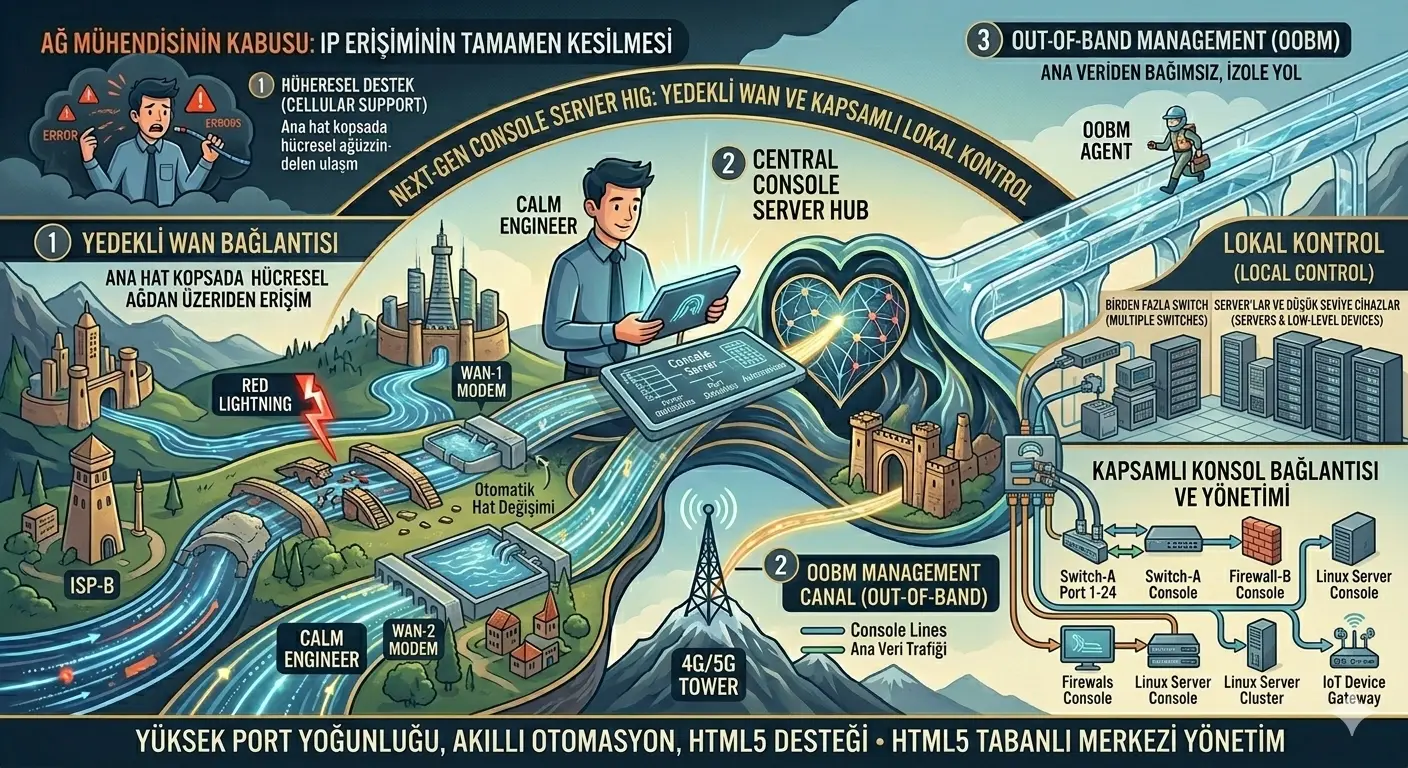

6. Ununterbrochener Zugang: Dual WAN und Out-of-Band (OOBM) Architektur

Wenn das Netzwerk vollständig zusammengebrochen ist, wie werden Sie den Console Server erreichen? Hier beginnt echtes “Engineering”:

- Dual WAN & Cellular-Unterstützung: Mit zwei unabhängigen Interneteingängen oder internen 4G/5G LTE-Modulen erreichen Sie Geräte weiterhin über das Mobilfunknetz, auch wenn Ihre Hauptinternetleitung unterbrochen ist.

- Out-of-Band Management (OOBM): Dieser isolierte Pfad, der über einen anderen Anbieter völlig unabhängig vom Haupt-Datenverkehr eingerichtet wird, ist der einzige Rettungsring, der Ihnen eine Chance zur Intervention gibt, selbst wenn das Hauptnetzwerk vollständig “down” ist.

7. Marktführer

Die folgenden Marken setzen die Marktstandards in hoher Port-Dichte, intelligenten Automatisierungsfunktionen und HTML5-Unterstützung:

- Opengear: An der Spitze mit intelligenten OOBM- und hohen Sicherheitsfunktionen.

- Lantronix: Bekannt für flexible Port-Strukturen und einfache Verwaltung.

- Avocent (Vertiv) & Perle: Unverzichtbar für professionelle Rechenzentren mit stabiler Hardware.

Fazit

Der Console Server ist der unsichtbare Beschützer einer komplexen Infrastruktur. Diese Funktionen, von der SecureCRT-Integration bis zur automatischen CLI-Protokollierung und von der adapterfreien Verbindung bis zur Java-unabhängigen HTML5-Unterstützung, verwandeln Krisenmomente in handhabbare Operationen.

Denken Sie daran: Das beste Netzwerk ist das, das immer einen “Plan B” hat.

Verwandte Artikel

Architektur & Strategie

- 📐 IT-Infrastruktur ist keine Produktsammlung — Systemdenken für resiliente Infrastruktur

- 🏗️ Switch, Firewall, AP — Warum die richtige Produktwahl allein nicht ausreicht — Architektur-zuerst Core-Network-Design

- 📊 Monitoring richtig gemacht — Probleme erkennen bevor Benutzer es tun

- 🎯 Produktauswahl in der Netzwerkinfrastruktur: Strategische Kriterien — Hersteller strategisch bewerten

Praktisches Engineering

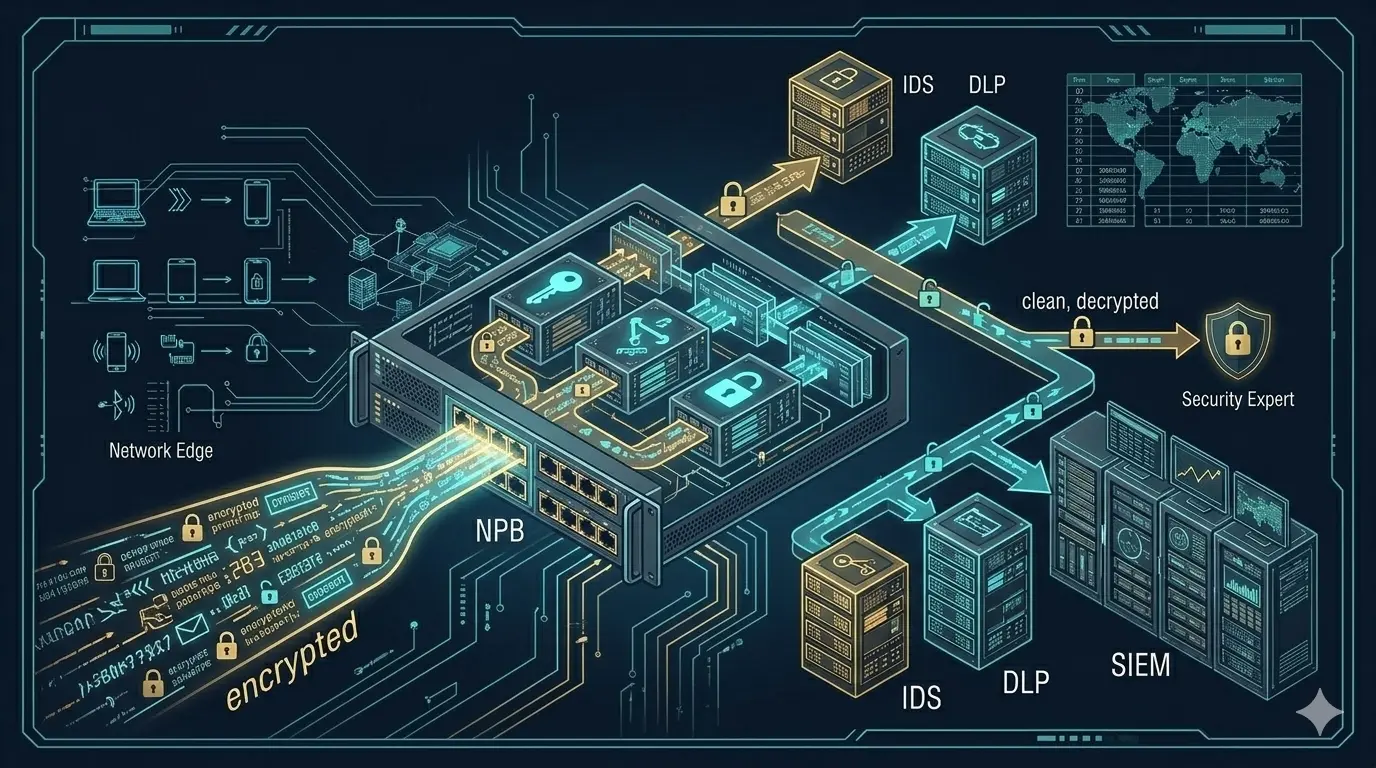

- 🛡️ Network Packet Broker (NPB) Masterclass — Traffic-Sichtbarkeit und Sicherheitsstrategie

- 🔐 802.1X Feldbereitstellungsguide — Identitätsbasierte Zugangskontrolle

- 📈 Cisco Nexus NX-OS Upgrade Guide — Sichere Software-Upgrade-Verfahren