802.1X-Projekte: Implementierung der identitätsbasierten Architektur in der Praxis

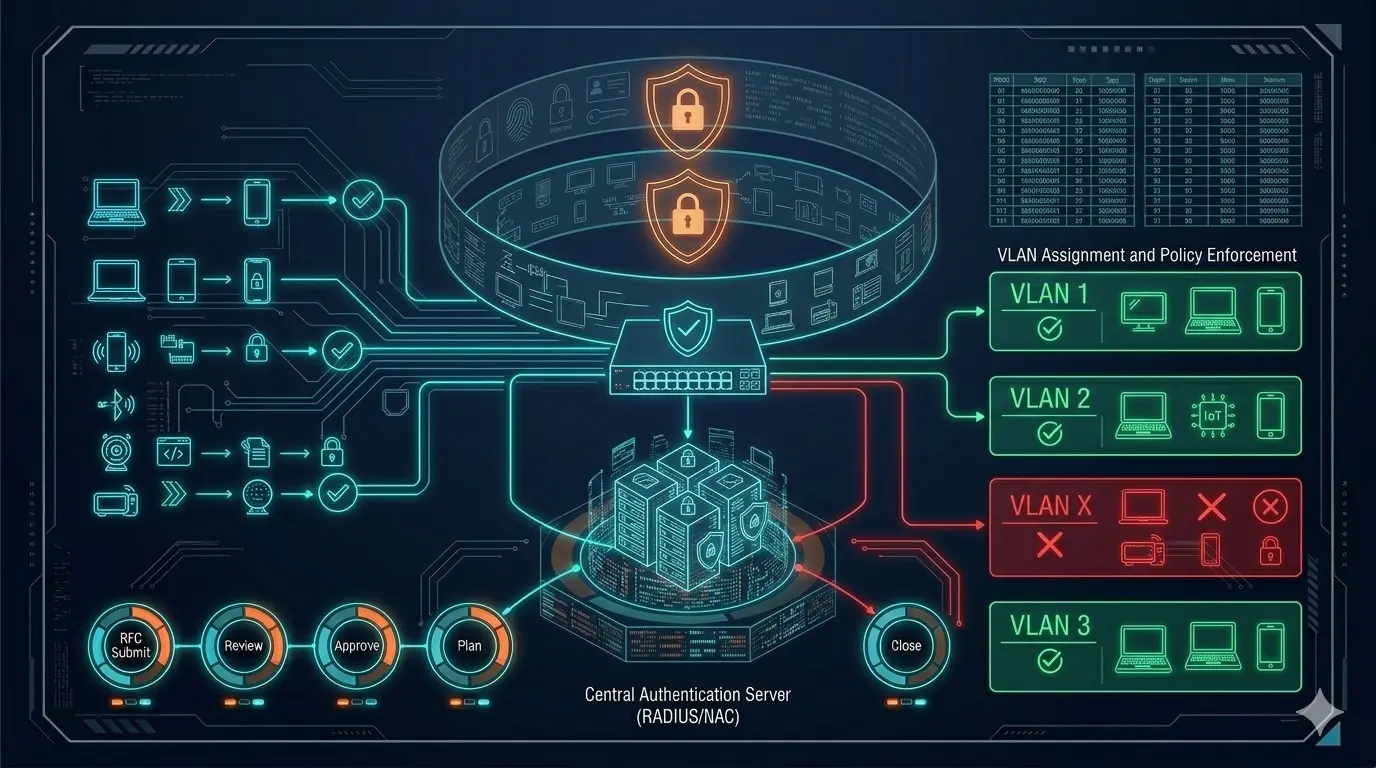

802.1X-Projekte: Implementierung der identitätsbasierten Architektur in der Praxis 802.1X-Projekte sehen von außen wie ein Network-Job aus; weil die Kontaktpunkte Switch-Ports, SSIDs und RADIUS sind. Aber im echten Leben wird der Erfolg von 802.1X oft nicht an den Netzwerkgeräten entschieden, sondern in der Active Directory-Struktur, der Zertifikatsinfrastruktur (PKI) und dem Endpoint-Management. Der Grund ist einfach: 802.1X zwingt die Organisation dazu, über ihr „Identitätsmodell" zu sprechen, anstatt nur über das VLAN des Ports. Mit anderen Worten: Man wechselt von „welcher Port gehört zu welchem VLAN" zu einem System von „welche Identität tritt mit welcher Berechtigung in das Netzwerk ein". ...