Enterprise WiFi-Architektur: Von Standards bis zur Deployment

WiFi ist der sichtbarste Teil jedes Netzwerks. Wenn es funktioniert, erwähnt es niemand. Wenn es nicht funktioniert — hört das IT-Team innerhalb von Minuten aus jeder Ecke des Gebäudes davon.

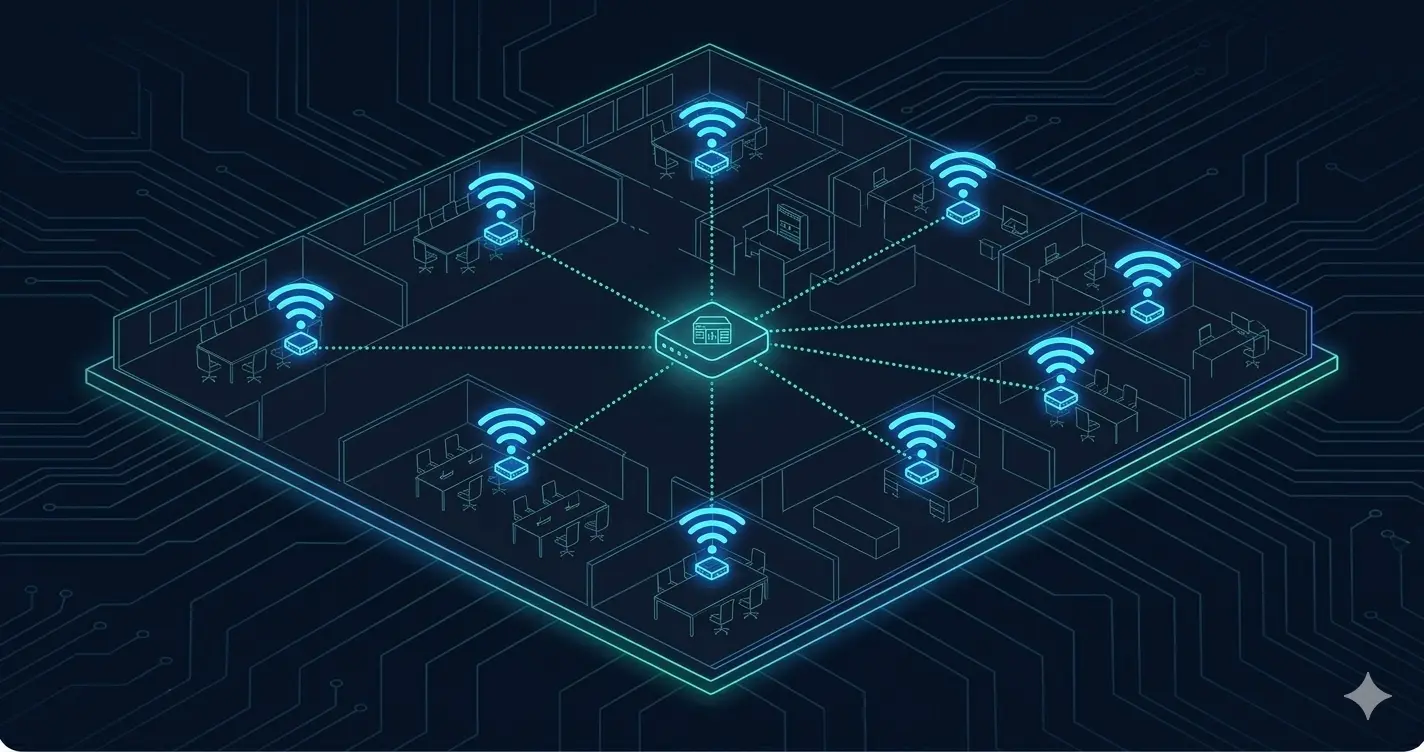

Aber Wireless Networking ist täuschend komplex. Was für einen Benutzer wie „nur WiFi" aussieht, ist ein Stapel von interagierenden Entscheidungen: welcher 802.11-Standard, welches Frequenzband, wie viele Access Points, welche Controller-Architektur, wie Authentifizierung gehandhabt wird, wie Roaming funktioniert, wie die RF-Umgebung verwaltet wird. Eine davon falsch zu machen und das Netzwerk, das auf dem Papier gut aussah, scheitert in der Produktion.

Ich habe Wireless-Netzwerke in Banking-Hauptsitzen, Fertigungsanlagen, Hotels, Logistiklagern und Arztpraxen entworfen und deployt — mit Aruba, Cisco Meraki und Cisco Enterprise-Plattformen. Diese Serie dokumentiert, was in jedem dieser Szenarien tatsächlich wichtig ist.

Wie Sie diese Serie lesen

Dieser Artikel gibt Ihnen das Gesamtbild — was Enterprise Wireless-Architektur umfasst, was die wichtigsten Entscheidungen sind und wohin jeder Deep Dive führt.

Wenn Sie Ingenieur sind und tief in ein bestimmtes Thema eintauchen möchten — springen Sie zu dem Artikel, der Ihren Anwendungsfall abdeckt:

- 📡 802.11 Standards Deep Dive: WiFi 4, 5, 6, 6E und was sich wirklich geändert hat — Was ax, ac, n und be wirklich für Kapazität, Reichweite und Deployment-Entscheidungen bedeuten

- 🏢 Enterprise Controller-Architektur: Cisco und Aruba WLAN-Design — Zentralisierte vs. verteilte Steuerung, Mobilitätsdomänen, WLC vs. Cloud-Management

- 🏨 WiFi-Design für KMU, Hotels und Arztpraxen — Praktische Feldnotizen zu Dichte-Planung, Gäste-Segmentierung und Erwartungsmanagement

- 🔐 WiFi-Sicherheit: WPA3, 802.1X, Rogue-AP-Erkennung und Site Survey — Authentifizierung, Verschlüsselung, Intrusion Detection und Ekahau-Survey-Methodik

Wenn Sie Architekt oder Entscheidungsträger sind und Wireless-Lösungen evaluieren — lesen Sie hier weiter. Dieser Artikel beantwortet die strategischen Fragen ohne RF-Expertise vorauszusetzen.

Warum WiFi-Architektur wichtiger ist als die Access-Point-Anzahl

Der häufigste Fehler bei WiFi-Deployments: Wireless als Mengenproblem behandeln. „Wir brauchen besseres WiFi — fügen wir mehr Access Points hinzu."

Access Points zu einem schlecht gestalteten Netzwerk hinzuzufügen macht es schlechter. Mehr APs im gleichen Raum bedeutet mehr Interferenz, mehr Kanalstreit, mehr Roaming-Ereignisse und mehr Komplexität — ohne proportionale Verbesserung der Benutzererfahrung.

Enterprise Wireless Design dreht sich nicht um Access-Point-Dichte. Es dreht sich um:

- Kapazitätsplanung: Wie viele gleichzeitige Clients, welche Datenraten brauchen sie, welche Anwendungen betreiben sie?

- RF-Design: Welche Kanäle, welche Leistungsstufen, welche Band-Steering-Richtlinien verhindern statt erzeugen Interferenz?

- Controller-Architektur: Wie trifft das Netzwerk Entscheidungen? Wo findet Authentifizierung statt? Wie wird Roaming gehandhabt?

- Sicherheit: Wer darf ins Netzwerk, mit welcher Identität und welchem Zugangsniveau?

- Betriebsmodell: Wer verwaltet es, wie wird es überwacht, wie werden Probleme diagnostiziert?

Das richtig machen und die Access-Point-Anzahl wird zu einer abgeleiteten Berechnung, nicht zu einem Ausgangspunkt.

Die 802.11-Standards: Was sich wirklich geändert hat

Der IEEE 802.11-Standard hat mehrere Generationen durchlaufen, jede für Marketingzwecke unterschiedlich gebrandmarkt:

| Standard | Marketingname | Max. theoretische Rate | Wichtigste Verbesserung |

|---|---|---|---|

| 802.11n | WiFi 4 | 600 Mbps | MIMO, 5-GHz-Unterstützung |

| 802.11ac | WiFi 5 | 3,5 Gbps | MU-MIMO, breitere Kanäle (80/160 MHz) |

| 802.11ax | WiFi 6 | 9,6 Gbps | OFDMA, BSS-Coloring, TWT, hohe Dichte |

| 802.11ax (6 GHz) | WiFi 6E | 9,6 Gbps | Neues 6-GHz-Band, weniger Überlastung |

| 802.11be | WiFi 7 | 46 Gbps | Multi-Link-Operation, 320-MHz-Kanäle |

Die theoretischen Raten in Marketingmaterialien werden in der Praxis nie erreicht. Was bei echten Deployments wichtig ist, unterscheidet sich für jede Generation:

WiFi 6 (802.11ax) führte zwei Fähigkeiten ein, die in dichten Umgebungen wirklich wichtig sind:

- OFDMA (Orthogonal Frequency Division Multiple Access): Ermöglicht einem AP, mehrere Clients gleichzeitig auf aufgeteilten Frequenzressourcen zu bedienen — statt dass ein Client nach dem anderen sendet, teilen sich mehrere Clients den Kanal effizient. Entscheidend für Umgebungen mit vielen IoT-Geräten, Telefonen und Tablets.

- BSS-Coloring: Ein Mechanismus zur Reduzierung von Gleichkanal-Interferenz zwischen überlappenden Zellen. Benachbarte APs „färben" ihre Übertragungen, sodass Geräte effizienter zwischen „meinem AP" und „dem AP aus dem Nebenzimmer" unterscheiden können.

WiFi 6E fügte das 6-GHz-Band hinzu — ein weitgehend unkongestioniertes Spektrum, das Interferenz von Nachbarnetzwerken und Legacy-Geräten eliminiert.

WiFi 7 entsteht gerade mit Multi-Link-Operation (MLO), die einem einzelnen Gerät ermöglicht, gleichzeitig mehrere Bänder und Kanäle zu nutzen. Stand 2026 noch in früher Enterprise-Deployment-Phase.

Controller-Architektur: Wo die Intelligenz lebt

Enterprise Wireless-Netzwerke haben zwei grundlegende Architekturmodelle:

Zentralisierter Controller (Traditionelles Enterprise)

Alle Access Points sind „dünn" — sie verwalten die RF-Übertragung, senden aber den gesamten Datenverkehr und alle Steuerungsentscheidungen an einen zentralen Wireless LAN Controller (WLC):

[AP] ──CAPWAP-Tunnel──→ [WLC] → Core-Netzwerk

[AP] ──CAPWAP-Tunnel──→ [WLC]

[AP] ──CAPWAP-Tunnel──→ [WLC]

Der WLC verwaltet Authentifizierung, Roaming-Entscheidungen, RF-Management, Sicherheitsrichtlinien und Datenverkehrsweiterleitung. APs sind austauschbar — entfernen und ersetzen Sie einen; der WLC verwaltet die Konfiguration.

Stärken: Zentralisierte Sichtbarkeit, konsistente Richtliniendurchsetzung, nahtloses Roaming innerhalb der Controller-Domäne.

Schwächen: Der WLC ist ein Single Point of Failure (mit HA-Paaren gemindert). Datenverkehr macht auch für lokale Kommunikation einen Hairpin durch den WLC. Skalierung erfordert das Hinzufügen von WLC-Kapazität.

Ciscos Campus-Wireless-Plattform und Arubas Mobility Master/Controller-Architektur sind die dominanten Beispiele.

Cloud-verwaltet (Moderner Ansatz)

Access Points haben mehr Intelligenz. Management, Konfiguration und Sichtbarkeit sind in der Cloud; Datenebenen-Datenverkehr geht direkt ins Netzwerk:

[AP] ──Daten──→ Core-Netzwerk (direkt, kein Hairpin)

[AP] ──Verwaltungstunnel──→ Cloud-Dashboard

Stärken: Keine On-Premise-Controller-Hardware. Einfacheres Management über verteilte Standorte. Integriertes Monitoring und Analytik. Geringere operative Komplexität.

Schwächen: Abhängig von Cloud-Konnektivität für Management (APs arbeiten weiter wenn Cloud unerreichbar ist). Weniger flexibel für komplexe Enterprise-Richtlinien.

Cisco Meraki und Aruba Central sind die führenden Cloud-verwalteten Plattformen.

Verteilt / Campus Fabric

Moderne Großcampus-Deployments integrieren Wireless oft in das breitere Netzwerk-Fabric — APs nehmen am gleichen Richtlinien- und Segmentierungsmodell wie kabelgebundene Ports teil, mit identitätsbasierter VLAN-Zuweisung und konsistenter Zugangskontrolle unabhängig davon, ob das Gerät über Kabel oder Wireless verbindet.

Cisco DNA Center mit SD-Access und Aruba CX mit Central sind Beispiele dieses Ansatzes.

→ Enterprise Controller-Architektur Deep Dive

KMU, Hotel und Arztpraxis: Design-Prinzipien

Verbraucher-WiFi-Equipment scheitert in professionellen Umgebungen nicht wegen schlechter Qualität — es scheitert, weil es nicht für die Dichte, die Verwaltungsanforderungen oder die Sicherheitserwartungen dieser Umgebungen konzipiert wurde.

KMU (Klein- und Mittelunternehmen)

Die typische KMU-Herausforderung: Personal, das sich beschwert, dass WiFi im Backoffice oder im Besprechungsraum langsam ist, während die Rezeption vollen Empfang hat. Grundursachen sind fast immer:

- APs aus Verkabelungsgründen platziert statt nach RF-Abdeckung

- Einzelner AP versucht eine Etage abzudecken, die er physisch nicht mit nutzbaren Datenraten abdecken kann

- Kein Band Steering — ältere Geräte monopolisieren 2,4 GHz während neuere warten

- Kein QoS — Video-Calls konkurrieren gleichwertig mit Datei-Backups

KMU Wireless Design-Prinzipien:

- Planen Sie einen AP pro 150–200 m² in Büroumgebungen (keine universelle Regel, aber ein realistischer Ausgangspunkt für typische Lasten)

- Gäste- und Unternehmensdatenverkehr immer trennen (verschiedene SSIDs, verschiedene VLANs, Firewall-Richtlinie dazwischen)

- Cloud-verwaltete APs für operative Einfachheit verwenden (Aruba Instant On, Meraki Go, Cisco Business)

Hotel WiFi

Hotels stellen eine spezifische Herausforderung dar: hohe Client-Dichte in Zimmern (jeder Gast bringt 3–5 Geräte), stark variable Nachfrage nach Tageszeit und die Erwartung, dass „WiFi" ein Versorgungsgut wie Warmwasser ist — immer verfügbar, nie darüber nachgedacht.

Wichtige Hotel WiFi Design-Entscheidungen:

- AP-Platzierung: Korridor-APs für Zimmerabdeckung vs. In-Room-APs. In-Room-APs bieten bessere Signalisolation zwischen Zimmern (weniger Interferenz), aber höhere Deployment-Kosten und Wartungskomplexität.

- Bandbreitenmanagement: Per-User-Ratenbegrenzung verhindert, dass ein Gast den gemeinsamen Uplink sättigt. Essentiell in Umgebungen, wo ein einzelner 4K-Video-Stream Dutzende anderer Benutzer beeinflussen kann.

- Gastportal: Authentifizierung, Nutzungsbestätigung, potenziell Zimmernummer-Validierung. Integration mit PMS (Property Management System) für automatische Provisionierung.

- Personal- vs. Gastnetzwerk: Vollständig getrennt — auf das Personalnetzwerk darf unter keinen Umständen vom Gastnetzwerk aus zugegriffen werden.

→ WiFi-Design für KMU, Hotels und Arztpraxen Deep Dive

Roaming und Band Steering

Roaming: Warum es schwieriger ist als es aussieht

Roaming — ein Client, der von einem AP zum anderen wechselt — ist der Bereich, wo viele Wireless-Deployments still scheitern. Die Symptome sehen nach „WiFi-Problemen" aus, aber die Grundursache ist das Roaming-Verhalten.

Das Sticky-Client-Problem: Ein Client-Gerät entscheidet, wann es roamet — nicht der AP. Ein Laptop mit starker Verbindung zu AP-1, der 30 Meter entfernt ist, kann sich weigern, zu AP-2 zu roamen, der 5 Meter entfernt ist, weil seine Verbindung zu AP-1 noch technisch funktioniert. Der AP kann den Client nicht zwingen zu roamen (ohne Client-Steering-Mechanismen).

Fast-Roaming-Protokolle:

- 802.11r (Fast BSS Transition): Reduziert die Roaming-Zeit, indem der Client mit dem Ziel-AP vorauthentifiziert wird, bevor er sich vollständig vom aktuellen trennt. Wesentlich für Sprach- und Videoanwendungen, bei denen Verbindungsunterbrechungen zu Gesprächsabbrüchen führen.

- 802.11k (Neighbor Reports): Der AP stellt dem Client eine Liste naher APs und ihrer Signalstärken bereit, was Clients hilft, bessere Roaming-Entscheidungen zu treffen.

- 802.11v (BSS Transition Management): Ermöglicht APs, einem Client zu empfehlen oder anzufordern, zu einem anderen AP zu roamen — gibt dem Netzwerk etwas Einfluss auf das Client-Roaming-Verhalten.

In Enterprise-Deployments sollten alle drei Protokolle (kollektiv als 802.11r/k/v bezeichnet) zusammen für bestes Roaming-Verhalten aktiviert werden.

Band Steering

Dual-Band-APs senden auf 2,4 GHz und 5 GHz. Sich selbst überlassen wählen viele Clients 2,4 GHz — es hat längere Reichweite und ist vertraut. Aber 2,4 GHz hat (in den meisten Regionen) nur 3 nicht überlappende Kanäle, ist stark von Nachbarnetzwerken und IoT-Geräten überlastet und liefert geringeren Durchsatz.

Band Steering drängt fähige Clients zu 5 GHz (oder 6 GHz in WiFi 6E-Deployments):

- 2,4-GHz-Probe-Antworten verzögern — auf eine Antwort wartende Clients versuchen 5 GHz

- Aktives Steering — Controller identifiziert 5-GHz-fähige Clients und verweigert 2,4-GHz-Assoziation

Nicht alle Clients reagieren gut auf aggressives Band Steering. Die Balance zwischen Steering und Konnektivität für ältere oder weniger fähige Geräte finden.

WiFi-Sicherheit: Die Schicht, die die meisten Teams falsch machen

WiFi-Sicherheit ist nicht nur ein Passwort auf der SSID. In Enterprise-Umgebungen umfasst sie Authentifizierungsarchitektur, Verschlüsselungsstandards, Netzwerksegmentierung und Monitoring auf unautorisierte Infrastruktur.

Authentifizierung: Von PSK zu 802.1X

WPA2-PSK / WPA3-SAE (Pre-Shared Key): Ein einzelnes Passwort für alle Benutzer. Einfach, hat aber kritische Schwächen: ein geleaktes Passwort kompromittiert alle Benutzer, es gibt keine individuelle Rechenschaftspflicht, und Widerruf erfordert überall das Passwort zu ändern.

WPA2/WPA3-Enterprise (802.1X): Jeder Benutzer authentifiziert sich mit individuellen Anmeldedaten (Benutzername/Passwort, Zertifikat oder Smart Card) gegen einen RADIUS-Server. Vorteile:

- Individuelle Rechenschaftspflicht — Sie wissen genau, welcher Benutzer verbunden war

- Granularer Widerruf — einen Benutzer deaktivieren ohne andere zu beeinflussen

- Dynamische VLAN-Zuweisung — Benutzer basierend auf Identität, Abteilung oder Gerätetyp in verschiedene VLANs platzieren

- Integration mit Active Directory für automatischen Zugang basierend auf Gruppenmitgliedschaft

Für jede Enterprise-Umgebung, die sensible Daten verarbeitet, ist 802.1X nicht optional — es ist die Basislinie.

Verschlüsselung: WPA3 und warum es wichtig ist

WPA3 führte SAE (Simultaneous Authentication of Equals) ein, das WPA2s PSK-Handshake ersetzte. Die kritische Verbesserung: SAE bietet Forward Secrecy — das Erfassen des Handshakes und späteres Erhalten des Passworts erlaubt nicht die Entschlüsselung zuvor erfassten Datenverkehrs.

WPA2 (mit PMKID-Angriffen) erlaubte Offline-Brute-Force von erfassten Handshakes. WPA3 eliminiert diesen Angriffsvektor.

Für Enterprise-Deployments mit 802.1X bietet WPA3-Enterprise mit 192-Bit-Sicherheitsmodus die stärkste verfügbare Wireless-Verschlüsselung.

Rogue-AP-Erkennung

Ein Rogue AP ist ein unautorisierter Access Point, der mit Ihrem Netzwerk verbunden ist — entweder bösartig platziert oder ein gut gemeinter Mitarbeiter, der einen Heimrouter ins Büro brachte.

Enterprise Wireless Controller scannen die RF-Umgebung kontinuierlich auf APs. Wenn ein AP erkannt wird, der zur BSSID oder SSID Ihres kabelgebundenen Netzwerks passt, wird er als Rogue markiert und — auf den meisten Plattformen — kann automatisch eingedämmt werden.

→ WiFi-Sicherheit Deep Dive: WPA3, 802.1X, Rogue-AP-Erkennung und Site Survey

Site Survey: Der Schritt, den die meisten Projekte überspringen

Ein Site Survey ist eine systematische Messung der RF-Umgebung vor und nach der AP-Deployment. Ihn zu überspringen ist die häufigste Ursache für „Wir haben WiFi deployt, aber es funktioniert nicht richtig"-Situationen.

Predictive Survey (vor Deployment): RF-Simulationssoftware (Ekahau Site Survey ist der Industriestandard) mit einem Grundriss und Wandmaterialien verwenden, um erwartete Abdeckung zu modellieren. AP-Platzierung, Kanalzuweisungen und Leistungsstufen bestimmen, bevor irgendetwas installiert wird.

Validierungs-Survey (nach Deployment): Den Raum mit einem Laptop, auf dem Ekahau läuft, abgehen und tatsächliche Signalstärke, Rauschpegel, Kanalauslastung und Roaming-Verhalten messen. Mit dem Vorhersagemodell vergleichen und AP-Platzierung oder Einstellungen nach Bedarf anpassen.

Was ein Site Survey aufdeckt:

- Abdeckungslücken, die das Vorhersagemodell nicht vorhergesehen hat

- Kanalüberlastung von Nachbarnetzwerken

- Gleichkanal-Interferenz zwischen den eigenen APs

- Roaming-Totzonen, wo Clients die Verbindung zwischen APs verlieren

Die Kosten eines ordentlichen Site Surveys sind gering im Vergleich zu den Kosten einer Wireless-Deployment, die nach der Installation erhebliche Nacharbeiten erfordert.

→ WiFi-Sicherheit Deep Dive beinhaltet Site-Survey-Methodik

Die richtige Plattform wählen

| Szenario | Empfohlene Plattform |

|---|---|

| Kleines Büro, einfaches Management | Aruba Instant On, Cisco Business, Meraki Go |

| KMU mit IT-Personal | Cisco Meraki, Aruba Central (Cloud-verwaltet) |

| Enterprise-Campus, komplexe Richtlinien | Aruba Mobility Master, Cisco DNA Center |

| Hotel / Gastgewerbe | Aruba, Cisco Meraki (mit PMS-Integration) |

| Gesundheitswesen / regulierte Umgebung | Aruba ClearPass + Mobility Master, Cisco ISE + WLC |

| Hochdichte-Venues | Cisco (Catalyst Center), Aruba (AOS 10) |

| Multi-Site, zentralisiertes Management | Cisco Meraki, Aruba Central |

Diese Serie

- 📡 802.11 Standards Deep Dive — WiFi 4, 5, 6, 6E und 7: was sich geändert hat, was in der Praxis wichtig ist

- 🏢 Enterprise Controller-Architektur — Cisco und Aruba Architekturen, zentralisiert vs. Cloud, Mobilitätsdomänen

- 🏨 WiFi-Design für KMU, Hotels und Arztpraxen — Praktische Feldnotizen zu realen Deployment-Szenarien

- 🔐 WiFi-Sicherheit: WPA3, 802.1X, Rogue AP, Site Survey — Authentifizierung, Verschlüsselung, Intrusion Detection, Ekahau-Methodik

Verwandte Artikel

- 🔐 802.1X Identitätsbasierte Architektur im Praxiseinsatz — Die Identitätsschicht, die Enterprise WiFi-Sicherheit funktionsfähig macht

- 🏗️ IT-Infrastruktur ist keine Produktsammlung — Systemdenken hinter dem Wireless-Design

- 🎯 Netzwerkinfrastruktur-Produktauswahl: Strategische Kriterien — Wie man Wireless-Anbieter objektiv bewertet